FTP Policy - здесь создаются правила для FTP-протокола. В отличие от HTTP-правил, FTP-правила действуют даже при неработающем прокси-сервере.

Рассмотрим окно создания FTP-правила.

На вкладке General нужно указать имя правила (Description), пользователей, на которых оно распространяется (any user - любой пользователь; any user authenticated on the firewall - любой пользователь, опознанный файерволом; selected user(s) - выбранный(ые) пользователь(ли)), FTP-сервера, к которым оно применяется (any server - любой сервер, перечисленные в списке или принадлежащие группе IP-адресов сервера), и наконец, действие - позволить (Allow) или запретить (Deny).

Вкладка Advanced дает возможность указать расписание действия правила, группу IP-адресов, для которой действует правило, а также тип FTP-команд, на которые распространяется правило.

После выбора типа команд (например, Download, Upload, Download/Upload) можно указать типы файлов, на которые это правило будет распространяться.

Antivirus - здесь находятся параметры настройки встроенного в KWF антивируса. Лично я его не использую, но если у кого-нибудь из читателей есть желание с ним разобраться, то это совсем не сложно.

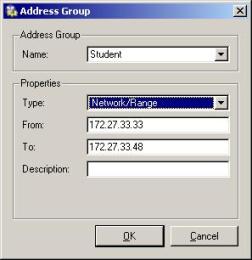

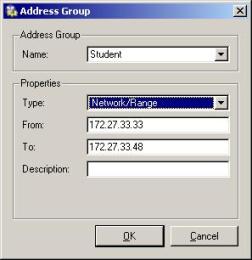

Address Groups - здесь создаются, удаляются и редактируются группы IP-адресов. Для создания группы нажмите внизу окна кнопку Add, в появившемся окне введите имя группы (в поле Name), выберите в выпадающем списке Type тип группы (Host - одиночный хост, Network/Range - диапазон адресов, Network/Mask - адреса по маске), затем введите IP-адреса или IP-адрес вместе с маской подсети.

После нажатия ОК не забудьте установить галочку слева от созданной группы и применить изменения.

Time Ranges - здесь создаются временные интервалы для действия правил. Для создания интервала нажмите Add внизу окна.

Думаю, тут все ясно и так, из приведенной выше картинки.

Services - здесь находятся основные сервисы, которые могут понадобиться в настройках сетевых правил (Traffic Policy). Если хотите, можете добавить к ним свои. Как это сделать, например, для сервера Counter Strike, показано на рисунке ниже.

Routing Table - таблица маршрутизации, как таблица маршрутизации. Ничего интересного.

Logs & Alerts - здесь можно изменить свойства и имена log-файлов (файлов слежения).

Advanced Options - дополнительные опции. Вкладка Security Settings - настройки безопасности.

Галочка Enable Anti-Spoofing - включает режим антиобмана. Галочка Log - перехваченные пакеты, не удовлетворяющие условию антиобмана, регистрируются в журнале безопасности.

Галочка Enable connection limit включает ограничение на максимальное количество подключений к серверу. Само максимальное число подключений устанавливается в поле Connections count limit.

Enable UPnP - включает поддержку протокола Universal Plug-and-Play.

IPSec pass-through Enable - включает поддержку протокола IPSec.

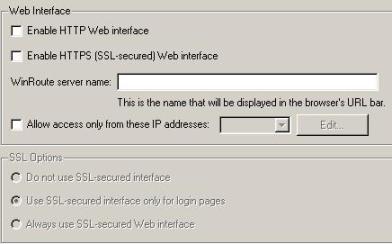

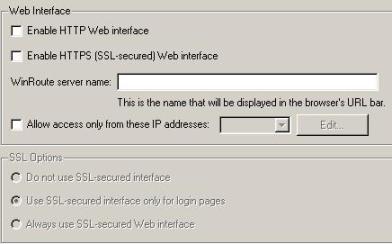

Вкладка Web Interface - здесь изменяются настройки для веб-интерфейса, через который можно удаленно администрировать KWF.

Галочка Enable HTTP Web interface - включает веб-интерфейс администрирования KWF. По умолчанию работает на порту 4080.

Галочка Enable HTTPS (SSL-secured) Web interface - включает администрирование через протокол HTTPS. По умолчанию работает на порту 4081.

Порты меняются в окне, вызванном нажатием кнопки Advanced (находится справа от галочек включения веб-интерфейсов).

Поле WinRoute server name - здесь можно вписать DNS-имя сервера WinRoute (в базе данных DNS должна быть соответствующая запись для разрешения имени).

Галочка Allow access only from these IP addresses - разрешить доступ только с этих IP-адресов. С каких именно - выбирается в выпадающем списке справа.

Если ранее были включены оба веб-интерфейса (через HTTP и HTTPS), то активируются все опции SSL (SSL Options). Тут возможны три варианта:

1. Do not use SSL-secured interface - не использовать интерфейс SSL-безопасности.

2. Use SSL-secured interface only for login pages - использовать интерфейс SSL-безопасности только для страниц ввода паролей.

3. Always use SSL-secured Web interface - всегда использовать интерфейс SSL-безопасности для веб-интерфейса.

Вкладка ISS OrangeWeb Filter - здесь находятся настройки ISS OrangeWeb Filter.

Update Checks - здесь находятся настройки автоматического обновления KWF.

SMTP Relay - здесь можно задать настройки для отправки KWF на ваш почтовый ящик сообщений о различных возможных проблемах.

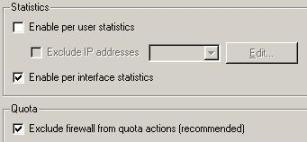

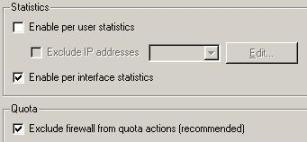

Вкладка Quota/Statistics - здесь находятся настройки ведения статиститки по сетевому траффику.

Галочка Enable per user statistics - включает ведение статистики по пользователям. Exclude IP addresses - исключая IP-адреса (по этим IP-адресам статистика не ведется).

Галочка Enable per interface statistics - включает ведение статистики по сетевым интерфейсам.

Галочка Exclude firewall from quota actions (recommended) - исключить файервол из учета квот (рекомендуется).

Вкладка P2P Eliminator - здесь находятся настройки блокировщика виртуальных сетей P2P (Point to Point).

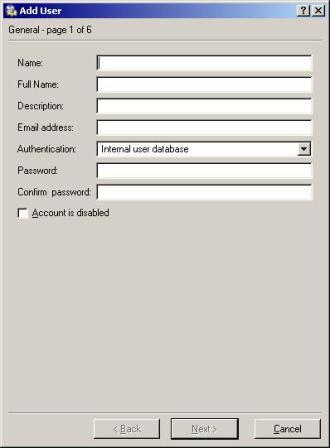

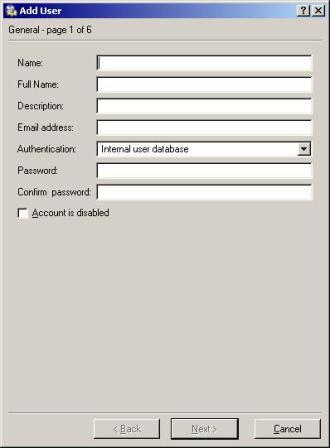

Users - здесь создаются и удаляются пользователи, определяются условия их авторизации. Вкладка User Accounts служит для создания, редактирования свойств и удаления пользователей. Для создания пользователя нажмите кнопку Add внизу окна.

В поле Name введите имя пользователя (оно будет использоваться для входа).

Поля Full Name (полное имя), Description (описание) и Email address (электронный почтовый адрес) не обязательны для заполнения, но для собственного удобства их можно и заполнить.

Выпадающий список Authentication предназначен для определения типа авторизации пользователя. Возможны три варианта:

1. Internal user database - внутренняя база данных по пользователям - пользователь будет авторизовываться KWF и существовать только в его внутренней базе данных.

2. NT/Kerberos 5 - пользователь будет авторизовываться и находиться в базе данных Windows NT4/2000. При этом варианте не требуется указания пароля пользователя.

3. Radius Server - пользователь будет авторизовываться и находиться в базе данных сервера Radius. При этом варианте не требуется указания пароля пользователя.

Если вы выбрали первый вариант, то укажите пароль пользователя в строке Password, подтвердив его в строке Confirm password.

Галочка Account is disabled предназначена для отключения учетной записи.

После нажатия кнопки Next на втором шаге можно указать группу, в которую будет входить данный пользователь.

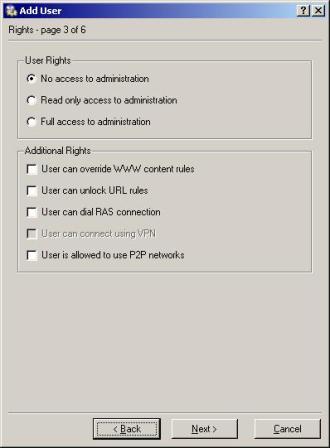

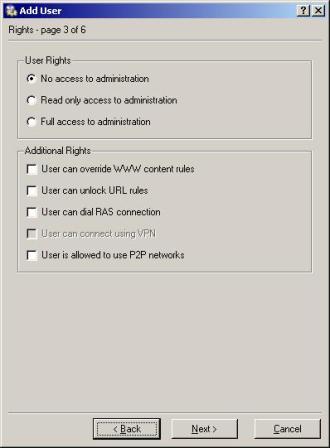

На третьем шаге задаются права создаваемого пользователя в отношении администрирования KWF (User rights).

Имеются три возможных варианта:

1. No access to administration - нет доступа к администрированию.

2. Read only access to administration - доступ к администрированию в режиме "только чтение".

3. Full access to administration - полный доступ к администрированию.

В разделе дополнительных прав (Additional Rights) пользователю можно позволить (если вам нужно):

- изменять правила содержимого WWW контента (User can override WWW content rules);

- разблокировать правила URL (User can unlock URL rules);

- вызывать RAS подключения (User can dial RAS connection);

- инициировать подключение VPN (User can connect using VPN);

- использовать P2P сети (User is allowed to use P2P networks).

На четвертом шаге определяются квоты на пользование Internet.

Галочка Enable daily limit - включает лимит на день. Выпадающий список Direction определяет, на какой именно тип траффика устанавливается квота (all traffic - весь траффик, download - входящий, upload - исходящий). Quota - здесь задается размер квоты (может быть в мегабайтах MB или гигабайтах GB).

Галочка Enable monthly limit - включает лимит на месяц. Остальные параметры имеют такое же значение, как и в случае лимита на день.

В разделе Quota exceed action определяются действия, которые выполняет KWF, если квота заканчивается. Возможны три варианта:

1. Generate alert message only - только генерировать предупреждающее сообщение.

2. Do not allow the user to open new connections - запрещать пользователю создавать новые подключения (то есть пользователь все равно пользуется Internet, пока не завершит текущие подключения).

3. Kill all user connections immediately - уничтожает все подключения пользователя немедленно.

Галочка Notify user by email when quota is exceeded включает оповещение пользователя по e-mail в случае окончания траффика.

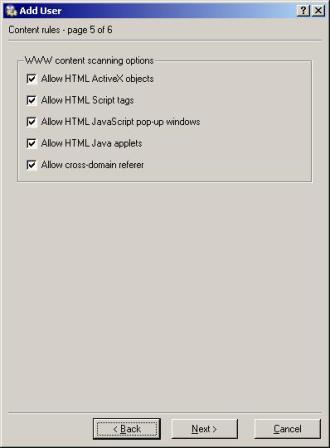

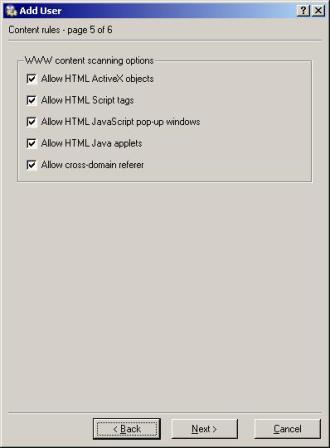

На пятом шаге можно задать для пользователя правила загрузки WWW объектов (разрешить загрузку объектов ActiveX, скриптов и т.д.).

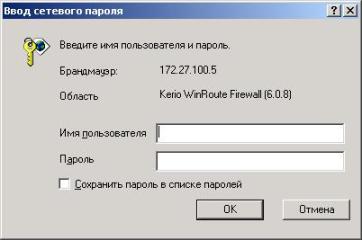

На шестом шаге настраиваются параметры автоматической авторизации пользователя. То есть, если вы на 100% уверены, что у вас каждый пользователь работает строго за закрепленным за ним компьютером, можно просто привязать его к IP-адресу компьютера, и пользователю не прийдется каждый раз проходить процесс авторизации.

После нажатия кнопки Finish новый пользователь будет создан.

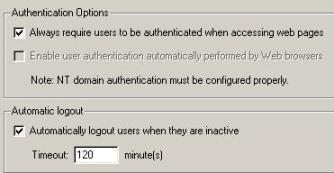

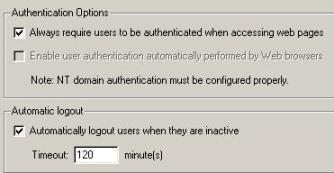

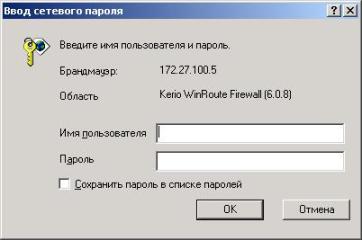

Вкладка Authentication Options - здесь задаются параметры авторизации пользователей.

Галочка Always require users to be authenticated when accessing web pages - всегда требовать авторизацию пользователей перед доступом к веб-страницам - включает окно ввода пароля при выходе в Internet.

Галочка Enable user authentication automatically performed by Web browsers - включает автоматическую авторизацию пользователей (с помощью NTLM).

Галочка Automatically logout users when they are inactive - автоматически отключать сеансы пользователей при неактивности. В поле Timeout выставляется время неактивности в минутах. Насчет этого параметра хочу особо предупредить: по умолчанию стоит значение 120 минут. Это значит, что если пользователь выходил в Internet, потом закрыл браузер, то в течении 120 минут с момента закрытия браузера с этого компьютера можно будет войти в Internet без ввода пароля. Этим может воспользоваться другой человек, если пользователь отойдет от своего компьютера. Поэтому советую выставить минимально возможное время (1 минута).

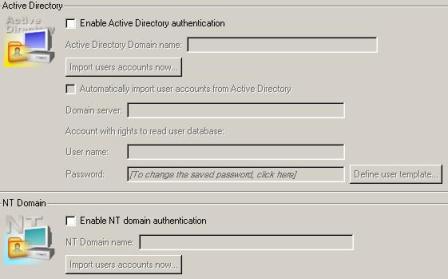

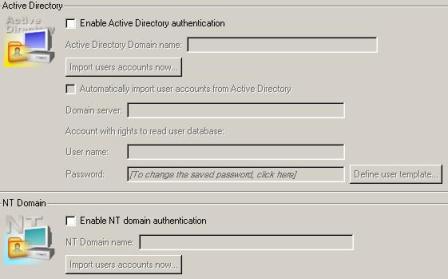

Вкладка Active Directory/NT Domain - здесь можно включить и настроить параметры авторизации пользователей по их учетным записям в домене Windows 2000 или Windows NT.

Для импорта пользователей из базы данных домена в KWF, нужно указать имя домена и нажать кнопку Import users accounts now. В случае, если импорт идет из базы данных Active Directory, необходимо указать имя и пароль пользователя, имеющего доступ к AD. В этом же случае можно настроить автоматический импорт пользователей из Active Directory (галочка Automatically import user accounts from Active Directory).

Groups - здесь создаются группы, в которые можно объединять пользователей. Делается это только с одной целью - упрощение расстановки прав доступа сразу нескольким пользователям.

Hosts/Users - здесь можно просмотреть текущие подключения к Inetrnet по отдельным компьютерам, а также информацию о подключенных пользователях и потраченных ими на данный момент квотах.

Connections - здесь содержится информация о текущих активных подключениях между внешней и внутренней сетями, а также о подключениях к шлюзу.

Statistics - здесь можно просмотреть статистику по траффику (за указанный вами отчетный период) по каждому интерфейсу, пользователю и протоколу.

Alert messages - здесь находятся предупреждающие сообщения (например, о попытках сканирования вашей сети), которые стоит периодически (не менее раза в день) просматривать.

В разделе Logs приводится содержимое Log-файлов, так что рассматривать его нет смысла.

Для желающих впоследствии поподробнее и получше разобраться с Kerio Winroute Firewall, я выложил файл помощи к нему на русском языке и наиболее полный список портов, из тех, которые мне удалось найти. Скачать файл помощи можно здесь (1,38 Mb), а список портов здесь (194 Kb).

В завершении этой главы хочу добавить, что KWF прекрасно устанавливается на операционные системы Windows 2000 Professional и Windows XP Professional, так что для организации шлюза не обязательно устанавливать серверные операционные системы. Более того, вы лишь еще больше обезопасите свою сеть, не объединяя вместе шлюз и контроллер домена.

[Предыдущая глава] [Следующая глава]

[Скачать статью полностью (2 Mb)]

[Вернутся к оглавлению]

© Drakon, 2005-2006

Сайт управляется системой

uCoz